Zielgruppe

Dieser Beitrag richtet sich an alle Personen, die mit Logging und anderen Aufzeichnungen konfrontiert sind.

Weshalb im Logging Einträge nicht gesehen werden

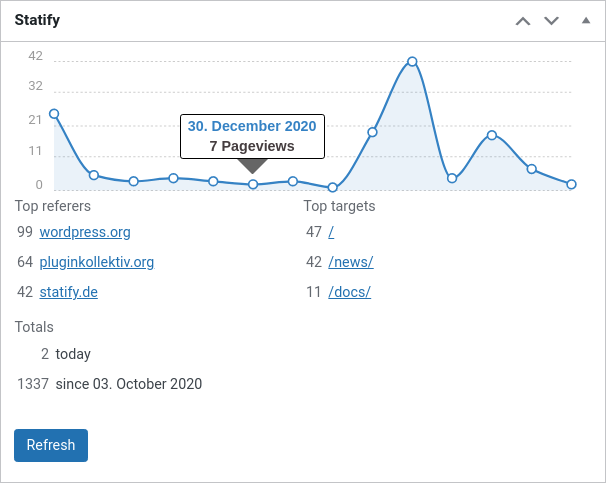

Erste Möglichkeit: Logging und Browser Caching

Ein Besucher hat Ihren Inhalt bereits gesichtet und die Daten haben sich seit dieser Sichtung nicht verändert. Damit hat Ihr Besucher eine lokale Kopie des Inhalts in seinem Browercache gespeichert.

Ein Cache ist ein lokaler temporärer Zwischenspeicher, um Ressourcen zu schonen. Sobald Sie Ihren Inhalt verändern und diese Person Ihren Inhalt erneut aufruft, werden Sie dessen Traffic sehen können, da der Browser diesen Cache aktualisieren (refreshen) muss.

Aus technischer Sicht bedeutet dies, dass der Browser des Besuchers bei einem erneuten Aufruf der Webseite prüfen wird, ob sich die gespeicherten Daten im Cache geändert haben. Wenn dies der Fall ist, wird der Cache aktualisiert und der Browser lädt die neuen Daten von der Webseite herunter. Dadurch wird auch der Traffic auf Ihrer Webseite erzeugt, da die Daten über das Netzwerk übertragen werden müssen.

Wenn sich jedoch seit der letzten Sichtung des Besuchers nichts an Ihren Inhalten geändert hat, werden die Daten aus dem Cache geladen und es findet keine direkte Kommunikation zwischen dem Browser des Besuchers und Ihrer Webseite statt. In diesem Fall wird kein Traffic auf Ihrer Seite erzeugt.

Es ist jedoch wichtig zu beachten, dass der Browser nicht immer den Cache überprüfen wird, sondern in einigen Fällen entscheidet, die Inhalte direkt aus dem Cache zu laden, um die Ladezeit zu verkürzen. In solchen Fällen würde auch keine Traffic-Generierung auf Ihrer Webseite erfolgen.

Es ist also möglich, dass die Traffic-Anzahl auf Ihrer Webseite nicht unbedingt mit der Anzahl der Besuche übereinstimmt, da der Cache eine Rolle spielen kann.

Zweite Möglichkeit: Bereits erfolgter Download

Die Seite wurde bereits als Screenshot oder PDF heruntergeladen.

In diesem Fall liegen die (möglicherweise später veralteten) Daten lokal vor und können jederzeit ohne den Besuch einer Website konsumiert werden.

Es besteht keine Notwendigkeit, die Website erneut zu besuchen, um auf die Informationen zuzugreifen. Der Screenshot oder das PDF können gespeichert und geöffnet werden, um die Daten anzuzeigen. Dies ist besonders nützlich, wenn die Website möglicherweise nicht mehr verfügbar oder Änderungen unterworfen ist. Durch das Speichern der Daten lokal können sie jederzeit offline angesehen werden.

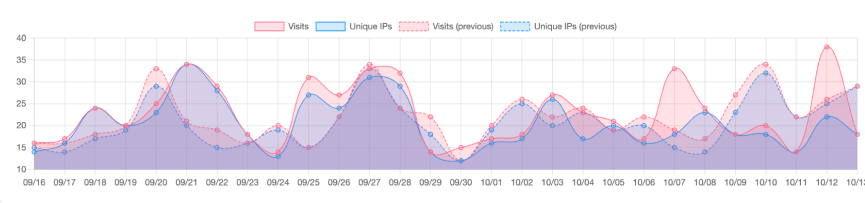

Weitere Möglichkeiten, weshalb im Logging Einträge nicht gesehen werden

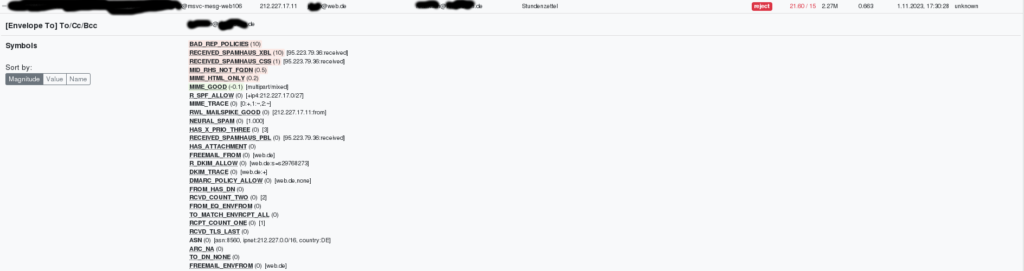

- Fehlerhafte Konfiguration: Es ist möglich, dass das Logging auf dem Webserver nicht ordnungsgemäß konfiguriert ist. Dies könnte dazu führen, dass bestimmte Zugriffe nicht erfasst werden. Es ist wichtig, sicherzustellen, dass das Logging aktiviert und korrekt eingestellt ist.

- Fehlerhafte Filterung: Möglicherweise werden bestimmte Zugriffe absichtlich oder unbeabsichtigt aus den Logs herausgefiltert. Dies kann passieren, um den Log-Datenumfang zu reduzieren oder bestimmte Arten von Anfragen oder IP-Adressen auszuschließen. Überprüfen Sie die Log-Konfiguration, um sicherzustellen, dass keine Filter verwendet werden, die die Sichtbarkeit der Webzugriffe beeinträchtigen.

- Systemfehler: Manchmal treten technische Probleme auf, die dazu führen können, dass bestimmte Webzugriffe im Log nicht angezeigt werden. Dies kann auf Fehlfunktionen des Servers, Konflikte mit anderen laufenden Prozessen oder andere Fehler zurückzuführen sein. Überprüfen Sie den Server und die Systemprotokolle, um mögliche Fehler zu identifizieren.

- Netzwerkprobleme: Es besteht die Möglichkeit, dass Netzwerkprobleme oder Firewall-Einstellungen dazu führen können, dass Webzugriffe nicht im Log erfasst werden. Dies kann beispielsweise der Fall sein, wenn bestimmte Ports blockiert sind oder das Netzwerk die Kommunikation zwischen dem Webserver und dem Log-Server unterbricht.

- Log-Rotation: Viele Webserver verwenden Log-Rotation, um die Größe der Log-Dateien zu begrenzen. Dabei werden alte Log-Dateien regelmäßig gelöscht oder archiviert. Wenn das Log-Rotationsverfahren nicht korrekt eingerichtet oder ausgeführt wird, kann dies dazu führen, dass Zugriffe nicht erfasst werden.

Schlußsatz

Es ist wichtig, diese möglichen Ursachen zu überprüfen und gegebenenfalls Fehlerbehebungsmaßnahmen zu ergreifen, um sicherzustellen, dass alle relevanten Webzugriffe im Logging erfasst werden. Vielleicht benötigen Sie Linux Root Rechte, um Ihr System zu optimieren.